|

Công ty CMC Cyber Security vừa có cảnh báo về dòng mã độc mới sử dụng PlugX RAT đang tấn công người dùng Việt Nam,áthiệnmãđộcmớicóthểcướpquyềnđăngnhậpFacebookGmailcủangườidùngViệgiải pháp ligue 1 có thể cướp quyền đăng nhập Facebook, Gmail của người dùng (Ảnh minh họa: Internet) |

Trong thông tin cảnh báo mới được CMC Cyber Security phát ra về dòng mã độc mới sử dụng PlugX RAT đang tấn công người dùng Việt Nam, chuyên gia Bùi Hồng Sơn cho biết, khi người dùng đã đăng nhập vào các trang web, thông tin về trạng thái đăng nhập sẽ được lưu trong cookie. Qua quá trình kiểm tra, đối với trang Facebook, các cookies này có thể cho phép kẻ tấn công đánh cắp phiên đăng nhập. Ngoài ra, việc lộ cookies từ các trang khác như Gmail, Yahoo, Outlook cũng rất nguy hiểm, đều là các thông tin nhạy cảm mà kẻ tấn công có thể khai thác phục vụ các mục đích xấu.

PlugX là một công cụ độc hại với rất nhiều phiên bản khác nhau được sử dụng nhiều trong các cuộc tấn công APT trên thế giới trong đó bao gồm cả các cuộc tấn công vào Việt Nam.

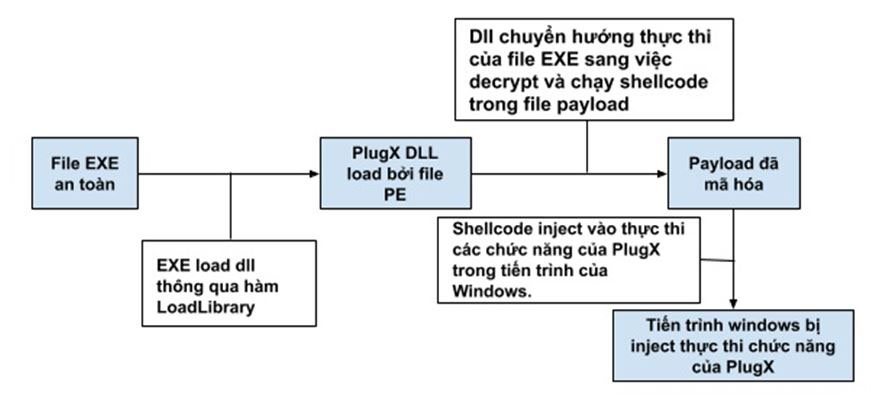

Theo phân tích của chuyên gia CMC Cyber Security Bùi Hồng Sơn, quá trình thực thi của dòng mã độc này trên máy tính của người dùng sẽ trải qua các giai đoạn: File exe được kí bởi các tổ chức lớn được thực thi và load kèm 1 DLL độc hại bị sửa đổi; DLL đọc file payload đi kèm và thực thi shellcode trong payload; Shellcode sẽ giải mã và giải nén payload dưới dạng DLL sau đó sẽ thực thi payload này, DLL sẽ cài đặt tự động chạy lên hệ thống thông qua windows service hay registry, chạy các tiến trình con khác và inject code vào các tiến trình của windows; các tiến trình bị inject code thực thi các chức năng của PlugX.

|

Sau khi hoàn tất việc cài đặt và "inject code" lên các tiến trình khác, công cụ PlugX bắt đầu thực thi các chức năng của mình thông qua việc nhận lệnh từ C&C (máy chủ điều khiển - PV) hoặc nhận lệnh trực tiếp thông qua backdoor (cửa hậu - PV).

(责任编辑:La liga)

Cựu tiếp viên hàng không lên tiếng chuyện tiếp viên ngủ gật ở sân bay hạng sang Nhật Bản

Cựu tiếp viên hàng không lên tiếng chuyện tiếp viên ngủ gật ở sân bay hạng sang Nhật Bản Cảnh báo mã độc Red Alert chiếm quyền kiểm soát tài khoản ngân hàng

Cảnh báo mã độc Red Alert chiếm quyền kiểm soát tài khoản ngân hàng Trần Bảo Sơn đầy phong độ với thân hình 6 múi ở tuổi 45

Trần Bảo Sơn đầy phong độ với thân hình 6 múi ở tuổi 45 Kết quả bóng đá Cup C1

Kết quả bóng đá Cup C1NSƯT Kim Tử Long cúi đầu xin lỗi khán giả vì scandal của mình

Ảnh khiêu dâm trẻ em do AI tạo ra có thể tràn ngập Internet

Tổ chức quan sát Internet (IWF) cho biết đã phát hiện gần 3.000 hình ảnh

...[详细]

Tổ chức quan sát Internet (IWF) cho biết đã phát hiện gần 3.000 hình ảnh

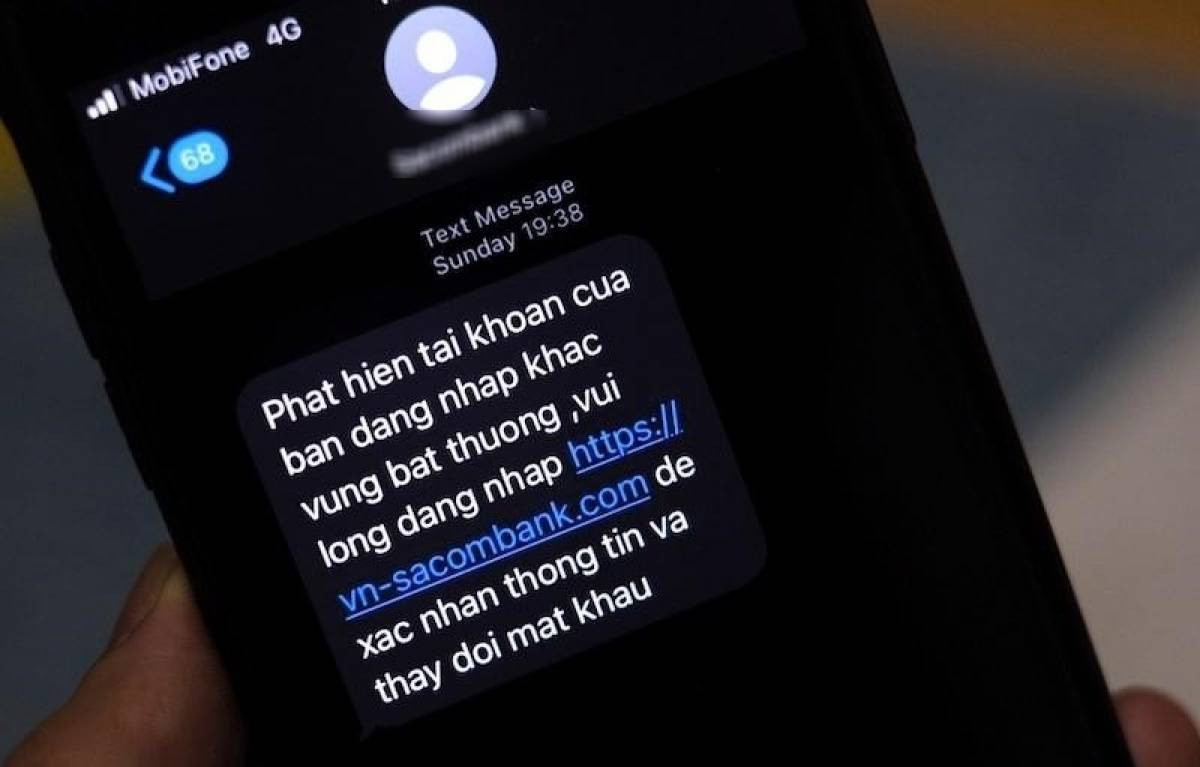

...[详细]Bắt đối tượng dùng trạm BTS giả, dừng chuẩn hóa thông tin thuê bao online

Bắt đối tượng dùng trạm BTS giả phát tán tin nhắn lừa đảoTrong thông tin

...[详细]

Bắt đối tượng dùng trạm BTS giả phát tán tin nhắn lừa đảoTrong thông tin

...[详细]Phụ nữ Ảrập Xêút phấn khích lái xe ra đường trong đêm

Những người phụ nữ Ảrập Xêút đã lần đầu tiên ngồi ghế lái và phóng xe qua những con phố nhộn nhịp củ

...[详细]

Những người phụ nữ Ảrập Xêút đã lần đầu tiên ngồi ghế lái và phóng xe qua những con phố nhộn nhịp củ

...[详细]YooLife nhận nhiệm vụ tiên phong nghiên cứu ứng dụng AI, IoT và VR360

Sau phổ cập di động, Viettel đặt mục tiêu khai phóng tiềm năng số

Chi tiết phương thức tuyển sinh vào tất cả các trường quân đội năm 2018

- Thượng tướng Phan Văn Giang, Tổng Tham mưu trưởng Quân đội nhân dân Việt Nam, Trưởng ban Tuyển sin

...[详细]

- Thượng tướng Phan Văn Giang, Tổng Tham mưu trưởng Quân đội nhân dân Việt Nam, Trưởng ban Tuyển sin

...[详细]Trung Quốc ra mắt hệ thống mạng internet nhanh nhất thế giới

Trung Quốc đã tung ra dịch vụ Internet thế hệ tiếp theo đầu tiên trên thế giới -

...[详细]

Trung Quốc đã tung ra dịch vụ Internet thế hệ tiếp theo đầu tiên trên thế giới -

...[详细]iOS 6.1.3 không thể jailbreak được bằng Evasi0n

Vài giờ trước đây, phiên bản iOS 6.1.3 đã được Apple chính thức phát hành dành cho các thiết bị iPho

...[详细]

Vài giờ trước đây, phiên bản iOS 6.1.3 đã được Apple chính thức phát hành dành cho các thiết bị iPho

...[详细]Việt Nam có số vụ lừa đảo về tài chính nhiều nhất do xâm phạm dữ liệu